Introdução

Uma descoberta significativa na segurança cibernética revelou uma vulnerabilidade de dia zero no aplicativo de mensagens Telegram para Android, apelidada de ‘EvilVideo’. Essa falha permitia que atacantes enviassem cargas úteis de APKs maliciosos disfarçados de arquivos de vídeo, representando uma ameaça séria para milhões de usuários do Telegram em todo o mundo. A vulnerabilidade foi recentemente corrigida, mas não antes de ter exposto inúmeros dispositivos a potenciais ataques.

Detalhes da Vulnerabilidade

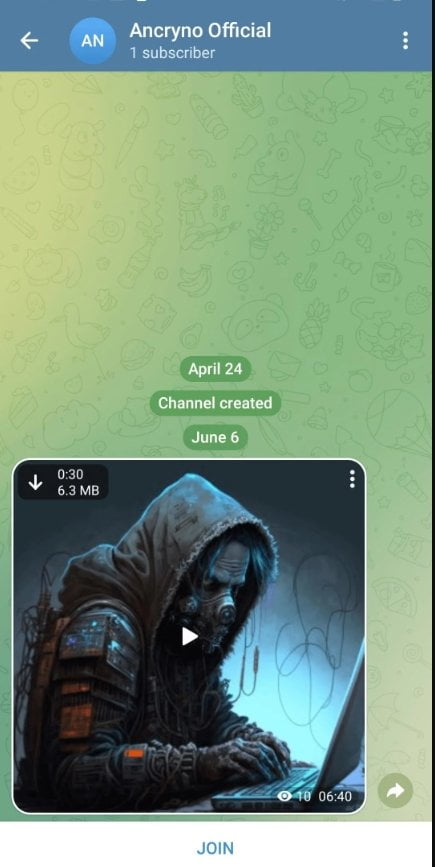

Pesquisadores de segurança cibernética identificaram que agentes maliciosos poderiam criar arquivos APK disfarçados como vídeos dentro da rede do Telegram. Ao tentar reproduzir esses vídeos, os usuários eram solicitados a abrir o arquivo em um aplicativo externo, levando à instalação do APK malicioso e comprometendo potencialmente o dispositivo da vítima.

A falha ‘EvilVideo‘ foi possível devido à validação insuficiente de arquivos e ao manuseio inadequado de mídia no aplicativo Telegram para Android.

Processo de Exploração

- Criação do APK Malicioso

- Modificação do Cabeçalho do Arquivo: Atacantes criaram um arquivo APK malicioso, modificando seu cabeçalho e metadados para imitar um arquivo de vídeo legítimo, como MP4 ou AVI.

- Incorporação de Código Malicioso: O APK foi carregado com códigos maliciosos, variando de spyware a ransomware, projetados para executar ações específicas uma vez instalado no dispositivo da vítima.

- Disfarçando a Carga Maliciosa

- Manipulação de Metadados: Atacantes alteraram os metadados do arquivo para evitar que o Telegram sinalizasse o arquivo como suspeito, incluindo a alteração do tipo MIME e da extensão do arquivo.

- Aparência Enganosa: O arquivo foi nomeado de maneira a não levantar suspeitas, como “vacation_video.mp4”.

- Entrega do APK Malicioso via Telegram

- Envio do Arquivo: O atacante enviava o APK disfarçado para o alvo usando o Telegram, aproveitando a falha no tratamento de arquivos.

- Interação do Usuário: O destinatário via o arquivo como um vídeo e tentava reproduzi-lo, resultando em uma mensagem de erro que solicitava a abertura do arquivo em um aplicativo externo.

- Ação da Exploração

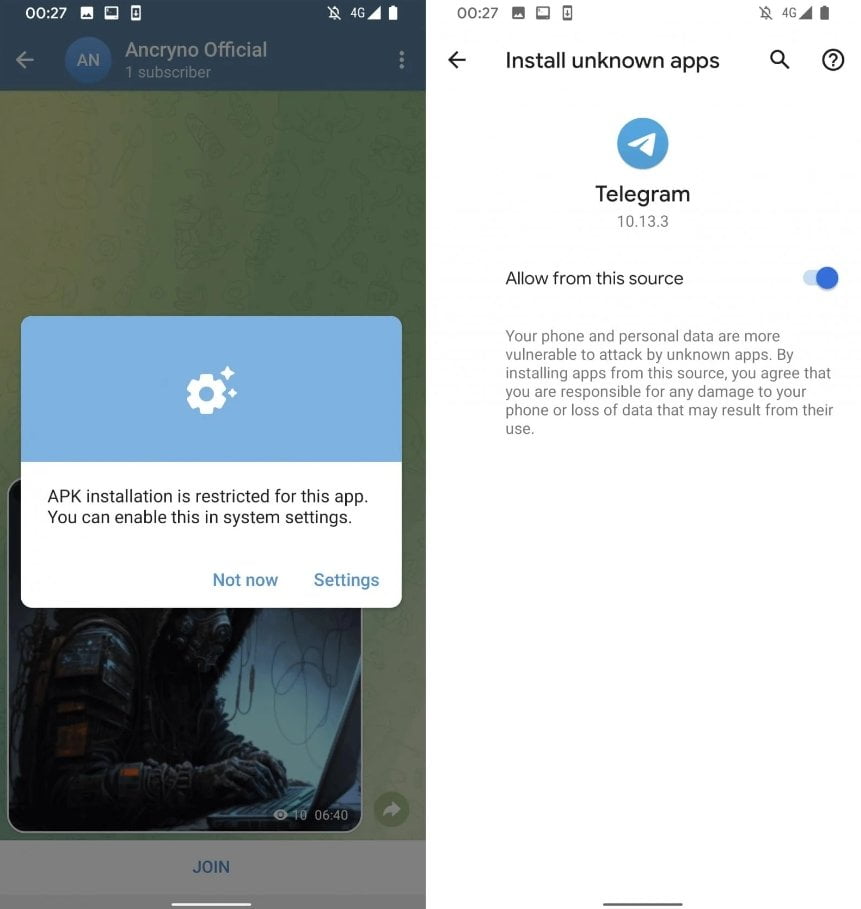

- Prompt de Erro: Ao tentar reproduzir o vídeo, o Telegram apresentava uma mensagem de erro e solicitava que o usuário abrisse o arquivo externamente.

- Execução do APK Malicioso: Se o usuário concordasse, o APK era executado pelo sistema Android, instalando a carga maliciosa.

- Ações Pós-Exploração

- Execução de Carga Útil: O APK malicioso poderia realizar várias atividades prejudiciais, como exfiltração de dados pessoais, criptografia de arquivos para resgate ou criação de backdoors.

- Manutenção de Persistência: O malware poderia estabelecer persistência no dispositivo, garantindo sua atividade mesmo após reinicializações.

Especificações Técnicas

- Spoofing de Cabeçalho e Metadados: Alterações no cabeçalho e nos metadados do arquivo permitiram que os atacantes burlassem as verificações de validação do Telegram.

- Manipulação do Tipo MIME: Mudanças no tipo MIME para formatos de vídeo induziram o Telegram a tratar o APK como um vídeo.

- Exploração de Erros de Tratamento: Aproveitando o mecanismo de erro, os atacantes guiavam os usuários a executar o APK externamente.

Mitigação e Prevenção

- Validação Aprimorada de Arquivos: O patch do Telegram implementou processos mais rigorosos de validação de arquivos.

- Educação do Usuário: Informar os usuários sobre os riscos de abrir arquivos desconhecidos e a importância de verificar a fonte da mídia recebida.

- Software de Segurança: Uso de aplicativos de segurança robustos que podem detectar e bloquear APKs maliciosos, mesmo quando disfarçados.

Melhores Práticas para Usuários

- Manter Aplicativos Atualizados: Certifique-se de que os aplicativos sejam sempre atualizados para as versões mais recentes.

- Cuidado com Arquivos Desconhecidos: Evite abrir arquivos de fontes desconhecidas ou não confiáveis.

- Utilização de Soluções de Segurança: Use software de segurança robusto para detectar e mitigar ameaças.

Conclusão

A correção da vulnerabilidade ‘EvilVideo’ destaca a importância de uma vigilância contínua e da adoção de práticas de segurança robustas para proteger os usuários contra ameaças cibernéticas emergentes.